Как защитить свой компьютер и сайт от вирусов

Появление вирусов в ноутбуке или компьютере неизбежно. Особенно эта проблема тех пользователей, которые вынуждены посещать различные сайты, в том числе и непроверенные. Понять, заражено ли ваше устройство вирусами или нет бывает довольно сложно. Мы подготовили статью, где описали 7 главных симптомов зараженного девайса. Необходимо установить антивирусную программу, которой вы доверяете. Именно ей под силу удалить те вирусы, которые появились в девайсе.

Практически каждый геймер знаком с установкой игр и программного обеспечения с носителей без лицензии. Диск, флешка, торрент-трекер. Мы все это, конечно, осуждаем и покупаем игры в официальных магазинах. Сейчас это легче, чем лет назад. Но пиратство остается на гребне волны, а морские волки сети продолжают распространять авторский контент для бесплатного пользования.

- Важность удаления вируса с вашего ноутбука как можно скорее

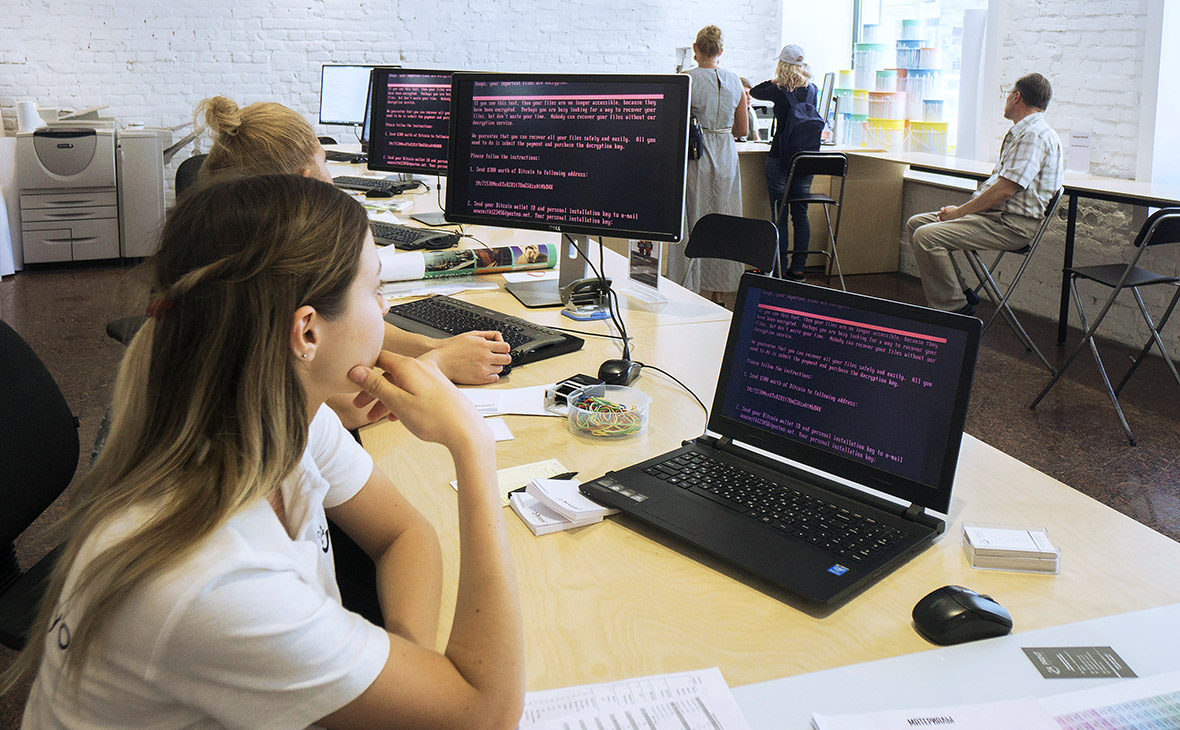

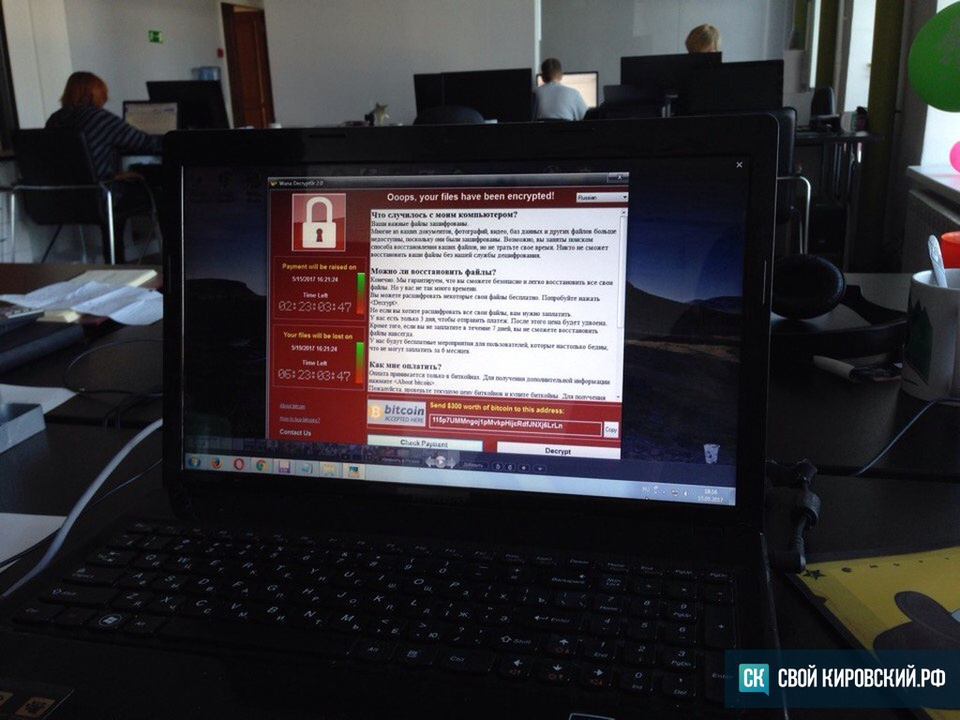

- Если же ваш компьютер уже оказался заражен вирусом Petya, платить требуемый выкуп в биткоинов бессмысленно. По последним данным, он заразил около тысяч компьютеров в России и Украине, также известны отдельные случаи заражения устройств в Польше, Италии, Великобритании, Германии, Франции и США, сообщает Reuters.

- Защита данных - это призвание нашей компании.

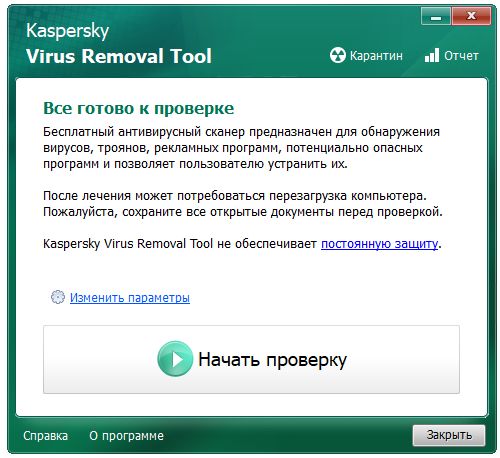

- Краткая классификация и перечень наиболее распростаненных вирусов, сетевых червей, программ-троянцев, кейлоггеров и блокираторов системы.

Есть множество способов воспользоваться большинством уязвимостей. Для хакерской атаки можно использовать один эксплойт, несколько эксплойтов одновременно, неверные настройки программных компонентов или даже программу-бэкдор, установленную в операционную систему в процессе предыдущей атаки. Из-за этого детектирование хакерской атаки становится не самой простой задачей, особенно для неопытного пользователя. В этом разделе мы постараемся сформулировать советы, способные помочь читателю определить, подвергается ли его компьютер хакерской атаке или же защита компьютера уже была взломана ранее.